サイバー

サイバー ATT&CKについて_Cyber(MITRE ATTA&CK-1)

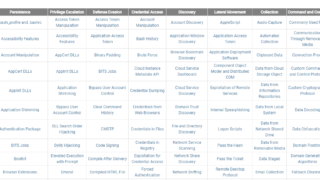

MITRE社が開発している攻撃者の攻撃手法、戦術を分析して作成されたセキュリティのフレームワークです。初めてこのサイトを見る人は「Get Startd」→「ATT&CK 101 Blog Post」を見ることをお勧めします。・ATT&CK ...

サイバー

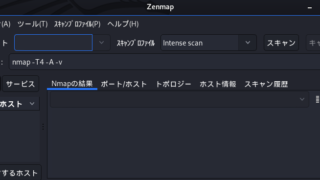

サイバー  セキュリティ

セキュリティ  セキュリティ

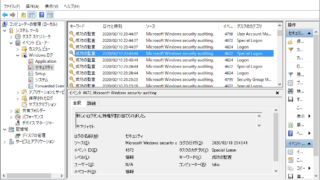

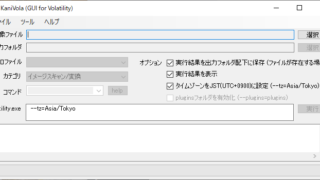

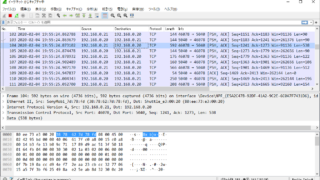

セキュリティ  フォレンジック

フォレンジック  フォレンジック

フォレンジック  サイバー

サイバー  サイバー

サイバー  サイバー

サイバー  サイバー

サイバー  サイバー

サイバー